① 研究背景:ROV之后,BGP真的安全吗?

在过去十多年中,围绕 BGP(边界网关协议)安全 的核心改进,主要集中在基于 RPKI 的 ROV(Route Origin Validation)机制。这一机制通过密码学信任链验证路由前缀的“起源合法性”,在一定程度上缓解了前缀劫持问题。但现实部署逐渐表明仅靠ROV,并不能真正“锁住”BGP安全。问题的关键在于——👉 ROV只验证“谁发的”,但不验证“路径是否合理”。在复杂的跨自治域环境中,大量攻击(尤其是 路由泄露 Route Leak)并不伪造起源,而是通过操纵传播路径实现。这类攻击完全可以绕过 ROV,甚至在“合法签名”的掩护下扩散。换句话说,ROV解决的是“身份问题”,但BGP更深层的问题是“关系与传播语义”。这也标志着一个新阶段的到来:BGP安全正式进入“Post-ROV(后ROV)时代”。

② 传统方法的局限:路径语义缺失带来的系统性漏洞

在现有BGP安全机制中,核心设计思想仍然围绕“身份验证”展开,即通过验证前缀与起源AS之间的授权关系来判断路由的合法性。这种机制在应对典型前缀劫持攻击时具有显著效果,但其本质假设是:只要起源合法,则路径整体可以被信任。然而,这一假设在现实互联网中并不成立,因为BGP路径的形成受到复杂的商业关系(如provider、customer、peer)以及策略约束的影响,这些关系并未被现有安全机制显式建模。

更为关键的是,路由泄露(Route Leak)等攻击恰恰利用了这一机制缺陷。这类攻击并不篡改前缀起源,也不破坏RPKI签名,而是通过违反自治系统之间的传播策略,将本不应传播的路径扩散至全网,从而引发大规模流量偏移甚至服务中断。在ROV框架下,这些路径往往被判定为“合法”,从而形成“验证通过但行为异常”的悖论。这种“语义缺失”问题表明,传统方法在安全建模层面存在结构性不足,即未能将路径关系与策略约束纳入统一的验证框架之中。

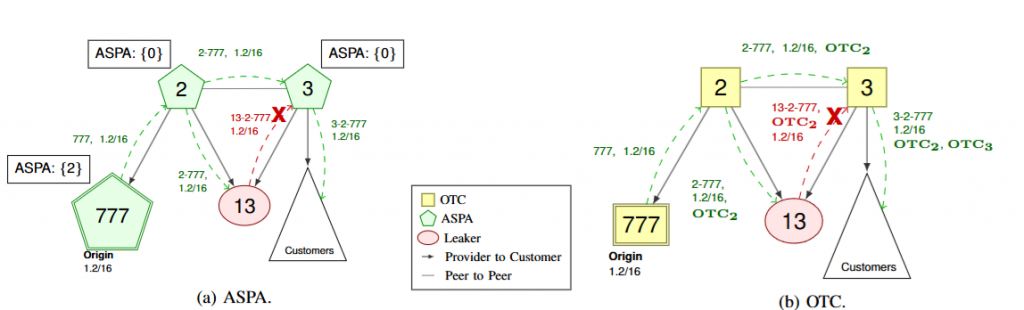

③ ASPA:构建路径关系约束的关键机制

针对上述问题,论文提出并系统分析了ASPA(Autonomous System Provider Authorization)机制,旨在从根本上弥补现有BGP安全体系在路径语义建模方面的不足。ASPA的核心思想是,通过为每个自治系统显式声明其“合法上游提供者(provider)集合”,从而构建一种基于关系约束的路径验证机制。在该机制下,BGP路径中的每一跳都可以根据AS之间的provider-customer关系进行合法性校验,使得路径是否符合“valley-free”传播原则成为可验证对象。

与传统依赖完整路径签名或全路径认证的方法不同,ASPA并不试图直接认证整条AS-path,而是通过对局部关系的逐跳验证实现对全路径的约束。这种设计在保证安全性的同时,显著降低了系统复杂度,并增强了与现有RPKI基础设施的兼容性。更重要的是,ASPA将“路径是否合理”这一原本隐含于运营策略中的语义信息,转化为一种可被形式化验证的约束条件,从而实现从“隐式策略依赖”到“显式语义建模”的关键跃迁。

④ 实验分析:路径验证带来的安全增益与现实挑战

论文通过多种数据集与仿真环境,对ASPA在实际网络中的安全效果进行了系统评估。结果表明,在引入ASPA机制后,大量传统ROV无法识别的路由泄露行为能够被有效检测,尤其是在涉及复杂路径传播的攻击场景中,ASPA展现出稳定且一致的识别能力。这一结果从实证角度验证了路径语义建模的重要性,即仅依赖起源验证无法覆盖的攻击类型,可以通过引入关系约束得到有效补充。

与此同时,论文也对ASPA的部署特性进行了深入分析。研究指出,ASPA的安全收益与其部署覆盖率密切相关,在部分部署阶段,仍可能存在验证盲区。然而,即便在不完全部署的情况下,ASPA依然能够显著提升整体网络的安全性。此外,由于其设计遵循渐进式部署原则,并能够无缝集成至现有BGP决策流程,ASPA在现实网络中的可行性较高。这种“可落地性”使其不仅具备理论价值,也具备实际推广潜力。

⑤ 总结:迈向语义驱动的BGP安全新范式

总体来看,这篇工作所体现的核心贡献,并不仅仅在于提出了一种新的安全机制,更在于揭示了BGP安全演进的方向性变化。传统基于身份认证的安全模型,正在逐步向融合路径关系与传播语义的建模范式转变。在这一过程中,ASPA作为连接“起源验证”与“路径验证”的关键桥梁,为构建更加完整的BGP安全体系提供了重要支撑。

从更宏观的角度来看,ASPA所引入的“关系约束建模”思想,也为后续研究提供了新的启发空间。当前机制仍然基于确定性规则与静态声明,而未来的研究有望进一步引入动态建模、概率推断以及多智能体协同机制,对复杂网络环境中的路由行为进行更深入的刻画与控制。这意味着,BGP安全将不再局限于验证与过滤,而是逐步走向基于语义理解与智能决策的综合防护体系,这也为相关领域的持续创新奠定了基础。