① 研究背景

在当前互联网域间路由系统中,BGP作为核心协议,其安全性长期受到路由劫持(hijack)、路由泄露(leak)等异常行为的威胁。尽管近年来RPKI、ROV等机制逐步部署,为路由验证提供了“可信锚点”,但实际网络环境却远比理想模型复杂。问题的关键在于:BGP是“行为驱动”的,而RPKI是“语义约束”的。两者之间存在天然的不一致性。例如,合法的流量工程行为可能被RPKI误判为“invalid”,而真正的攻击行为又可能在语义层面被掩盖。这种“语义—行为错位”现象,使得传统检测方法在真实环境中面临高误报与漏报的双重困境。因此,单纯依赖规则或统计特征的检测方法,已经难以满足当前复杂网络环境对高精度、可解释异常检测的需求。

② 传统方法的弊端

现有BGP异常检测方法大致可以分为三类:基于规则的方法、基于统计特征的方法,以及基于机器学习的方法。但这些方法普遍存在一个核心问题:缺乏对“路由语义”的建模能力。一方面,基于规则的方法(如RPKI验证)依赖静态授权关系,采用“合法/非法”的二值判断,忽略了实际网络中大量存在的“灰色语义空间”,例如策略性路径调整、临时配置错误等。这导致其在实际部署中往往产生大量误报。另一方面,基于机器学习的方法虽然能够从数据中学习模式,但大多仍停留在表层特征(如路径长度、前缀变化频率等),缺乏对路由传播过程中“含义”的理解。这使得模型难以区分“看起来异常但实际合理”和“看起来正常但本质异常”的行为。更本质地说,传统方法默认“数据就是事实”,却忽略了:

在BGP中,数据背后其实承载的是语义关系(谁有权宣告、谁在转发、路径是否合理)。

③ 方法:语义感知的路由异常检测系统

针对上述问题,论文提出了一种全新的思路:将“语义”显式引入BGP异常检测过程,构建语义感知(semantics-aware)的检测系统。

其核心思想可以概括为一句话:

👉 不仅看“路由长什么样”,更要理解“路由意味着什么”

具体来说,该系统从多个层面建模路由语义:

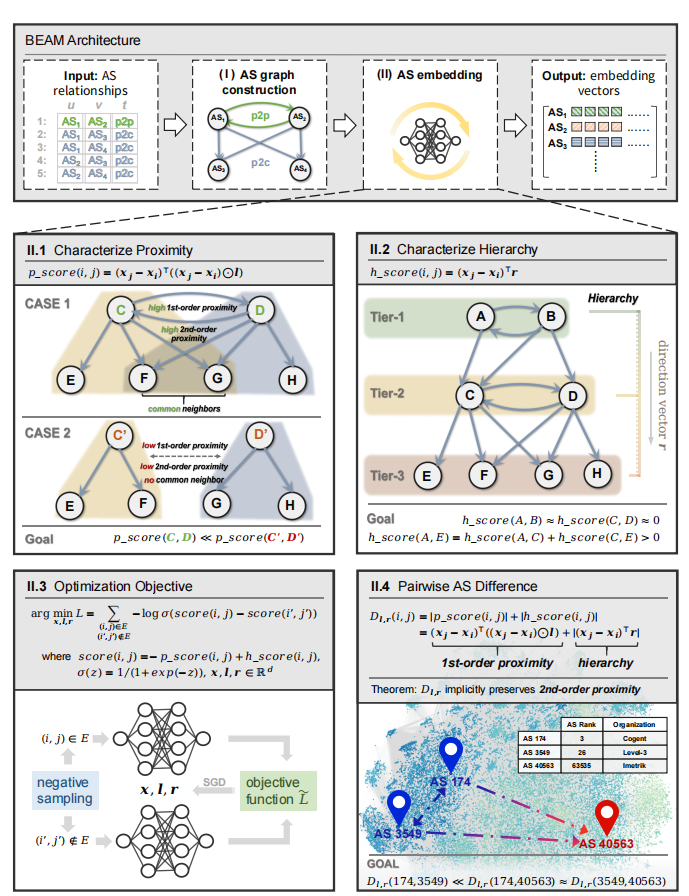

首先,在数据层面,引入多源信息,包括BGP更新、AS关系、前缀归属以及RPKI等授权信息,将原本分散的数据统一到一个语义空间中。这种融合使得模型能够同时感知“结构信息”和“语义约束”。

其次,在建模层面,将路由表示为一种语义增强的结构化表示,刻画路径中节点之间的关系以及其背后的含义。例如,路径中的每一跳不仅是拓扑连接,还隐含商业关系(provider/customer/peer)以及传播合法性。

在此基础上,系统利用学习方法(如图结构建模与表示学习)来捕捉正常路由的语义模式,并在检测阶段识别与这些模式“语义不一致”的行为。

更关键的一点在于:

该方法不是简单地做分类,而是在判断“语义是否合理”。

这使得模型具备一定的泛化能力,可以识别此前未见过的异常类型。

④ 实验结果

论文在真实互联网数据集(如RIPE RIS、RouteViews等)上进行了系统评估,结果表明该方法在多个维度上均优于现有方案。

首先,在检测精度方面,语义感知方法显著降低了误报率,尤其是在RPKI标记为“invalid”但实际为合法行为的场景中,表现出更强的区分能力。这说明模型确实学到了“语义层面的差异”,而不仅仅是表面特征。

其次,在异常检测能力上,该方法能够有效识别多种类型的BGP异常,包括传统方法难以检测的复杂场景,如策略驱动的异常路径和隐蔽的劫持行为。

此外,实验还表明,该系统在面对真实网络中的噪声和不完整数据时,仍具有较好的鲁棒性,说明其语义建模机制具有较强的稳定性。

从整体来看,实验结果验证了一个关键结论:

👉 引入语义信息,可以从根本上提升BGP异常检测的可靠性与实用性

⑤ 总结

这篇工作最大的价值在于,它重新审视了BGP异常检测的本质问题:

问题不在于“数据不够多”,而在于“理解不够深”。

通过将“语义”这一长期被忽视的因素引入建模过程,论文构建了一种更接近真实网络运行机制的检测框架,为解决RPKI误报、复杂异常识别等问题提供了新的方向。

从更宏观的角度来看,这项工作也传递出一个重要趋势:

未来的网络安全检测,不再只是“模式识别”,而是**“语义理解 + 行为建模”的融合问题**。